Come possiamo aiutarvi oggi?

Guida all'installazione della modalità servizio di modifica di SharePoint Office Online

Guida all'installazione della modalità servizio di modifica di SharePoint Office Online

MyWorkDrive 6.1.1 Server o versione successiva Richiesto:

L'opzione Modalità servizio di modifica di SharePoint Office Online funziona copiando temporaneamente il file da modificare utilizzando l'API grafico di Azure in esecuzione come servizio applicazione AAD con autorizzazioni per un sito di SharePoint Online dedicato. Sul file viene inserito un blocco in locale, monitorato per modifiche e comodifiche e infine rimosso una volta completata la modifica dal sito di SharePoint. A differenza della nostra opzione OneDrive, l'opzione di modifica di SharePoint centralizza i file temporanei in un singolo sito invece di inserirli nella cartella OneDrive di ciascun utente e non richiede alcuna autorizzazione utente sul sito di SharePoint.

Con l'opzione di modifica di SharePoint Office i clienti dovranno specificare un sito di SharePoint in cui archiviare i documenti temporanei e proteggerlo con autorizzazioni riservate solo ai proprietari del sito di SharePoint e all'applicazione Azure AD dedicata. Bloccandolo solo ai proprietari dei siti di SharePoint e alla registrazione dell'app Azure AD, gli amministratori garantiscono il massimo livello di sicurezza.

La modalità Servizio applicazione utilizza il nuovo sito API grafico di Azure. Ruolo di autorizzazione dell'applicazione selezionato. Microsoft Graph offre ora la possibilità di concedere autorizzazioni granulari utilizzando i nuovi siti API Graph. Autorizzazione dell'applicazione selezionata per ogni registrazione dell'applicazione AAD invece di concedere l'autorizzazione per tutti i siti nel tenant. L'autorizzazione dell'API Graph di Azure – Sites.Selected – non fornisce l'accesso ad alcuna raccolta di siti di SharePoint per l'applicazione a meno che all'applicazione AAD non siano stati assegnati inoltre i ruoli di autorizzazione: (lettura/scrittura) da un amministratore di SharePoint. Non sarà necessaria alcuna autorizzazione o delega dell'utente sul sito di SharePoint Online. La nuova modalità di servizio dell'API Graph di Azure Site.Selected MyWorkDrive Azure AD Application offre i seguenti vantaggi in termini di sicurezza:

- Nessun accesso utente al sito di SharePoint o ai file temporanei

- La registrazione dell'app Azure AD concedeva solo i diritti a un sito dedicato controllato dai proprietari di SharePoint (nessun accesso ad altri siti, file o accessi di SharePoint).

- Gli utenti modificano online utilizzando un collegamento di condivisione temporaneo bloccato a livello organizzativo senza autorizzazioni per il sito di SharePoint Online.

- I proprietari dei siti di SharePoint possono ripristinare i file temporanei o svuotare automaticamente il cestino utilizzando Power Automate.

Contenuti

- Passaggio 1: configurazione del sito SharePoint

- Passaggio 2: registrazione personalizzata dell'app Azure AD

- Passaggio 3: concedere le autorizzazioni per l'applicazione del sito di SharePoint

- Passaggio 4: configurazione del server MyWorkDrive

- Processo di blocco e monitoraggio dei file

- Impostazioni di timeout della sessione

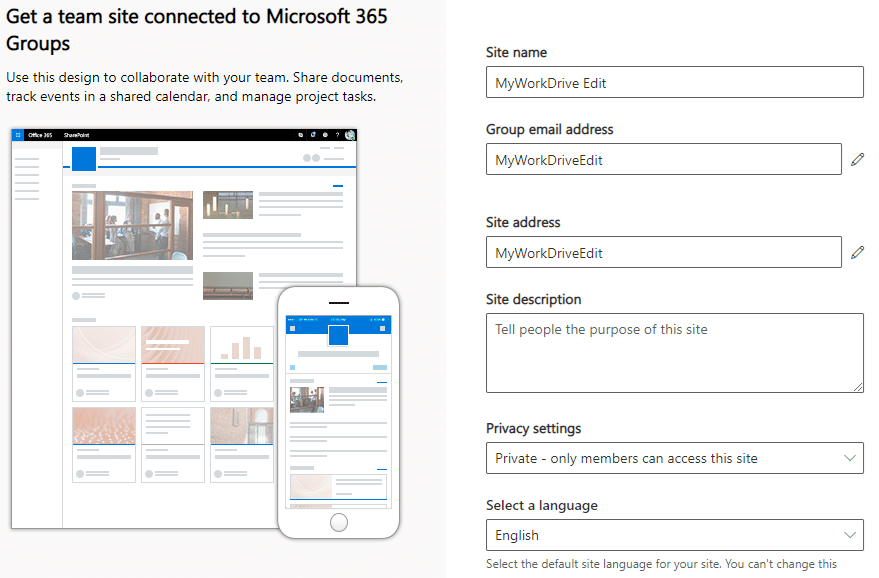

Crea un sito del team in SharePoint Online: prendi nota dell'URL: ad esempio https://wanpath.sharepoint.com/sites/MyWorkDriveEdit

Fornire nome del sito, impostazioni sulla privacy (privato: solo i membri possono accedere a questo sito).

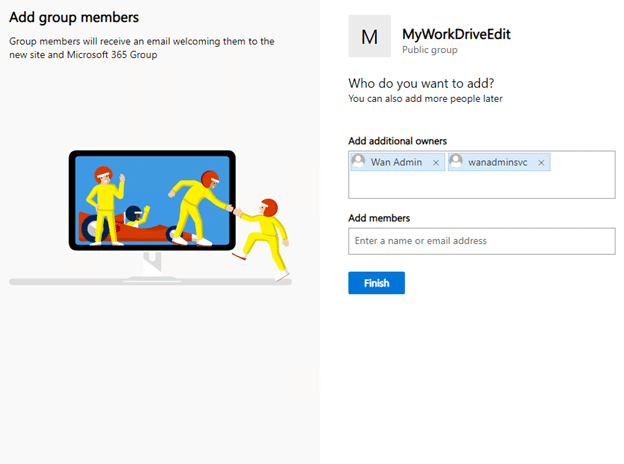

Specifica eventuali proprietari aggiuntivi:

Rimuovere autorizzazioni, componenti e visualizzazioni secondo necessità:

Impostazioni sito Avvio rapido Disabilita o Modifica:

- Rimuovi taccuino, conversazioni, pagine, contenuto del sito

- Rimuovi funzionalità: /sites/MyWorkDriveEdit/_layouts/15/ManageFeatures.aspx

- Contenuto successivo

- Consigli per SharePoint

- Pagine del sito

- Tipo di contenuto dell'attività del flusso di lavoro

- Librerie ed elenchi di siti: /sites/MyWorkDriveEdit/_layouts/15/mcontent.aspx

Personalizza documenti: Impostazioni avanzate: Apri documenti nel browser, Rendi disponibile il comando Nuova cartella: No, Cerca: No, Disponibilità offline: No

Impostazioni di condivisione del sito:

- Solo i proprietari del sito possono condividere file, cartelle e il sito

- Consenti richieste di accesso: disattivato

Prendere nota dell'URL del sito: sarà necessario in seguito durante la configurazione della registrazione dell'app Azure AD e sul server MyWorkDrive, ad esempio https://company.sharepoint.com/sites/MyWorkDriveEdit

Passaggio 2: registrazione personalizzata dell'app Azure AD

Ogni organizzazione avrà bisogno dell'amministratore globale di Azure AD per creare una registrazione dell'app Azure AD con solo l'accesso all'API Microsoft Graph a Sites.Selected.

Nota sulla sicurezza: tieni presente che la registrazione dell'applicazione in sé non fornisce alcuna autorizzazione per il sito di SharePoint: viene utilizzata solo nei passaggi successivi per consentire ai proprietari del sito di SharePoint di concederle le autorizzazioni per un sito di SharePoint specifico.

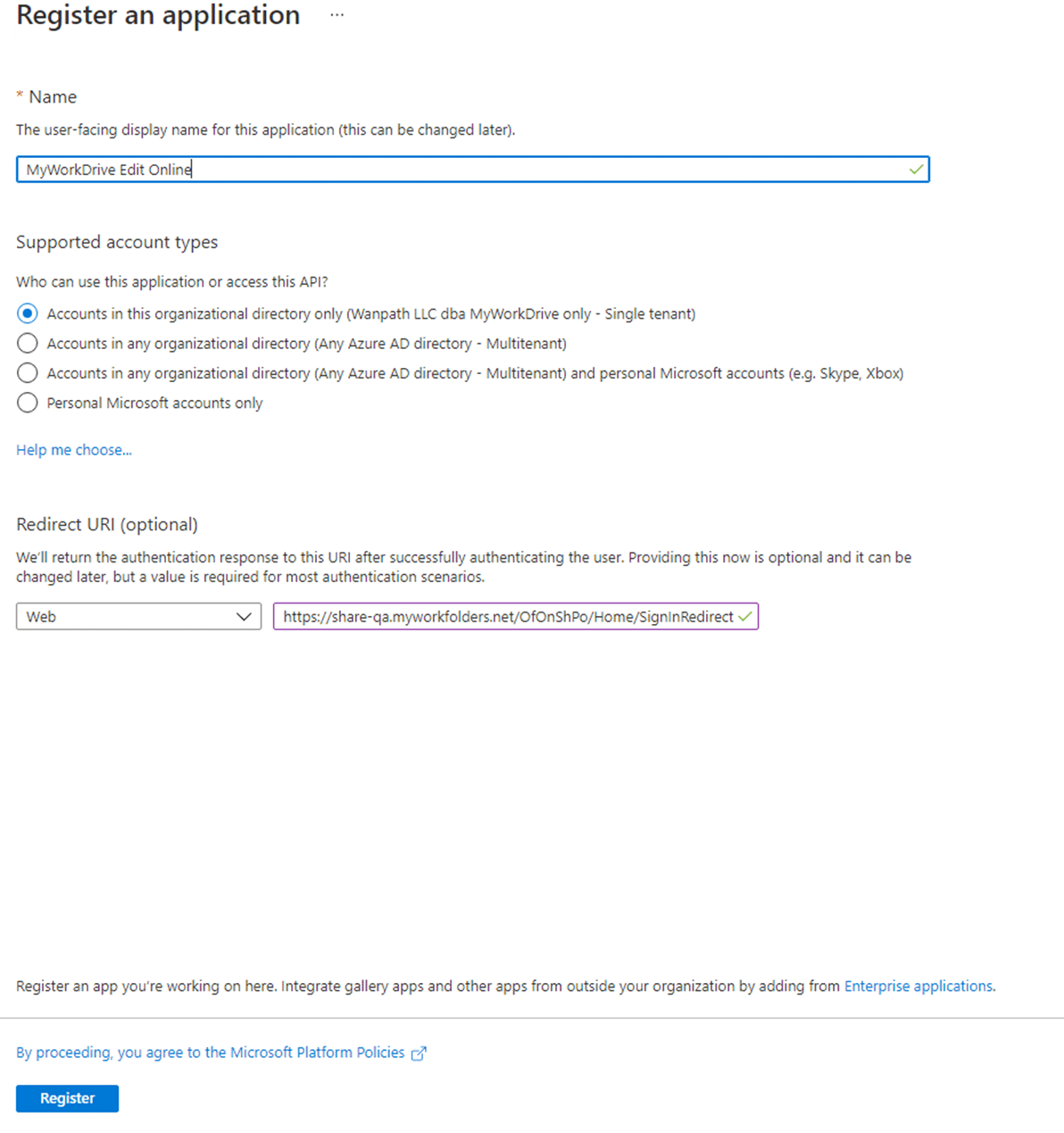

Crea una nuova registrazione dell'app Azure AD nello stesso Azure AD della sottoscrizione a Office 365 dell'utente. Verrà utilizzato per consentire agli amministratori di SharePoint di fornire le autorizzazioni per il sito dell'applicazione API grafico.

In Portal.azure.com accedere utilizzando l'account amministratore globale. Visualizza Azure Active Directory: https://portal.azure.com/#blade/Microsoft_AAD_IAM/ActiveDirectoryMenuBlade

Fare clic su Registrazioni app: Crea nuova registrazione

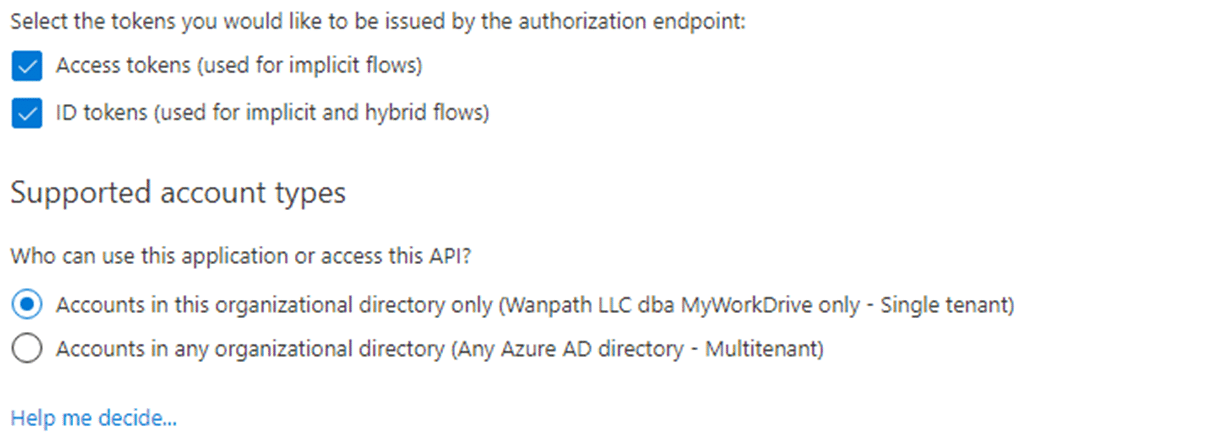

Fornisci un nome, tipi di account selezionati e inserisci l'URL pubblico di MyWorkDrive con il sito secondario aggiunto /OfOnShPo/Home/SignInRedirect

Fare clic su Registra

Opzionale:

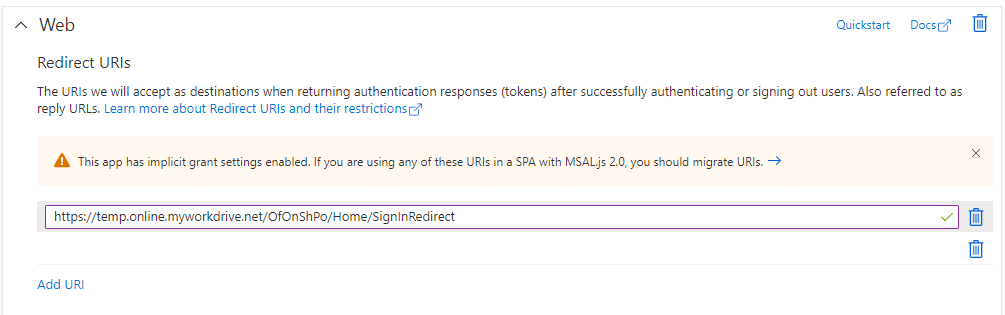

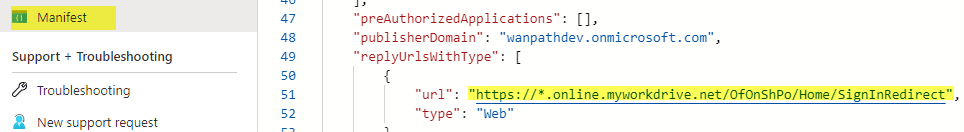

Invece di utilizzare il tuo URL di reindirizzamento del server pubblico, puoi utilizzare il nome host assegnato da Cloudflare nel nostro dominio MyWorkDrive.net. In questo caso Cloudflare deve essere autorizzato dal server MyWorkDrive a Cloudflare. Quando viene utilizzato Cloudflare, dovrai accedere https://*.online.myworkdrive.net come host consentito per l'applicazione Azure AD del cliente invece di utilizzare i valori del nome host personalizzati.

Le registrazioni delle app Azure AD non consentono l'immissione diretta di un carattere jolly. Per inserire un carattere jolly, inserire un indirizzo temporaneo come https://temp.online.myworkdrive.net/OfOnShPo/Home/SignInRedirect

Per aggiornare l'URL, fai clic su Manifest per modificare il Manifest e aggiornare l'URL temporaneo https://*.online.myworkdrive.net/OfOnShPo/Home/SignInRedirect.

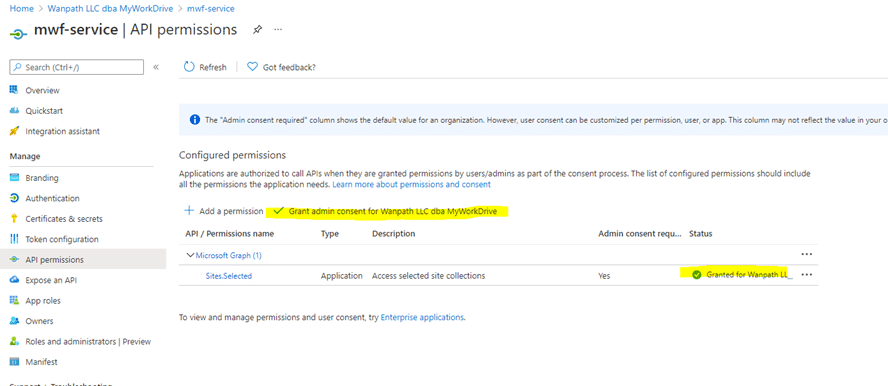

Autorizzazioni API

Fare clic su Autorizzazioni API, Aggiungi Autorizzazioni applicazione API Graph: Microsoft Graph – Sites.Selected

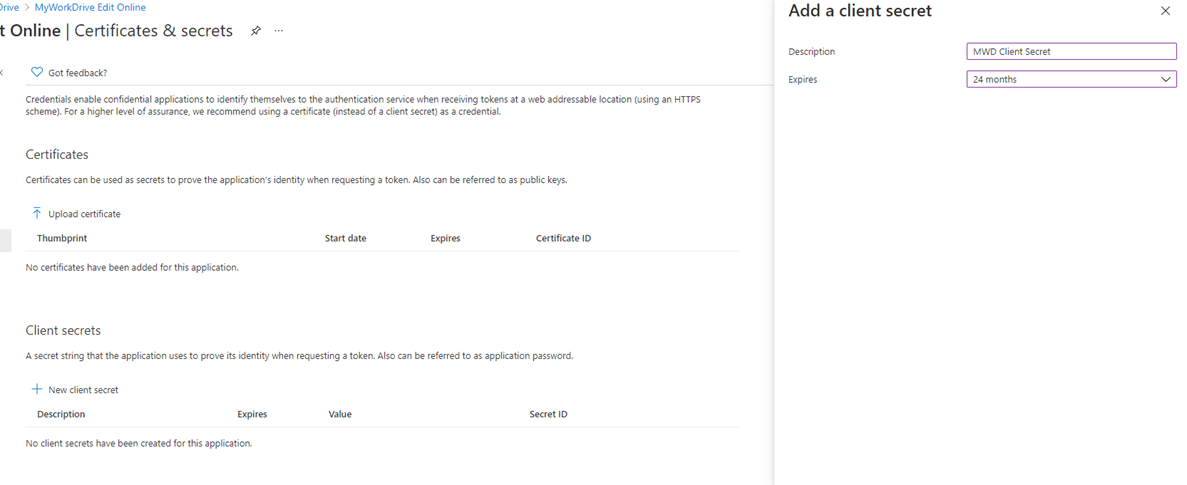

Crea segreto client: certificati e segreti: nuovo segreto client

Nota e data di scadenza segreta del calendario poiché dovrà essere rigenerata in quel momento e aggiornata su tutti i server MyWorkDrive.

Fai clic su Autenticazione: abilita token di accesso e token ID.

Copia il valore segreto del client (non l'ID segreto): mantieni il backup e la protezione poiché verrà visualizzato solo brevemente.

Fai clic su Panoramica: Copia l'ID applicazione (client): conserva questo valore per utilizzarlo nel pannello di amministrazione di MyWorkDrive.

Copia l'ID della directory (tenant): conserva questo valore per utilizzarlo nel pannello di amministrazione di MyWorkDrive.

*Nota la scadenza del segreto client: in futuro dovrà essere rinnovata prima della scadenza e aggiornata su ciascun server MyWorkDrive.

Aggiorna il marchio sulla registrazione dell'app Azure AD personalizzata per verificare l'app o aggiungere il logo aziendale come desiderato.

Il proprietario del sito di SharePoint Online dovrà concedere le autorizzazioni di scrittura all'applicazione Azure AD. Sono disponibili più metodi per concedere le autorizzazioni del sito di SharePoint all'applicazione Azure AD. Il modo più semplice è utilizzare PnP PowerShell per concedere l'autorizzazione. Per concedere l'autorizzazione, il proprietario di SharePoint avrà bisogno dell'ID dell'app di registrazione dell'applicazione di Azure e dell'URL del sito.

Si prega di notare che il metodo PnP descritto qui richiede Powershell versione v7 (sono stati creati utilizzando 7.4.5, in particolare). Queste istruzioni potrebbero non essere retrocompatibili con le versioni precedenti di Powershell.

Oltre a utilizzare PnP PowerShell, abbiamo creato un file Web part di SharePoint disponibile che aggiunge un'app a un sito di SharePoint che può essere utilizzata per concedere autorizzazioni.

Per eseguire i cmdlet PnP PowerShell, dovrai eseguire l'installazione di PnP PowerShell ed eseguire i seguenti comandi (utilizzando l'URL del tuo sito SharePoint):

- Scarica e installa il modulo PnP PowerShell eseguendo: Install-Module PnP.PowerShell

- Crea un'app di Azure per eseguire PNP Powershell con un accesso interattivo: Register-PnPEntraIDAppForInteractiveLogin -ApplicationName "MWDPnP" -Tenant [yourtenant].onmicrosoft.com -Interactive

(ApplicationName è un'etichetta; puoi modificarla in base alle tue esigenze in base al tuo ambiente.)

Una volta completato questo processo, potrai scegliere di rimuovere l'applicazione.Dopo aver inserito questo comando, si aprirà una finestra del browser che richiederà un login ad Azure per creare un'applicazione Azure. Potrebbe essere richiesto di effettuare l'accesso più di una volta. Potrebbero essere visualizzati pop-up successivi che richiedono di concedere il consenso per l'applicazione.

Questa applicazione facilita la comunicazione tra PowerShell e il tuo sito SharePoint. Ulteriori informazioni sono disponibili in questo documento: https://pnp.github.io/powershell/articles/registerapplication.htmlUna volta completata la creazione dell'applicazione, verrà visualizzato un AppID della nuova applicazione Azure creata. Si prega di annotarlo perché ci servirà nel comando successivo.

- Connettiti al Centro di amministrazione di SharePoint Online del tuo tenant e accedi utilizzando un account con autorizzazioni di proprietario sul sito di SharePoint: Connect-PnPOnline -Url https://yoursubdomain.sharepoint.com/site/yoursitename -Interactive -Clientid xxxxxxxxxxxxxxxxxxxxx

(Sostituisci l'URL https://yoursubdomain.sharepoint.com… con l'URL e il sito creati all'inizio di questo processo)

(Sostituisci Clientid xxxxxxxxxxxxxxxxxxxxx con il GUID del comando precedente che ha creato l'app MWDPNP) - Concedi all'applicazione Azure AD le autorizzazioni di scrittura per il sito: Grant-PnPAzureADAppSitePermission -AppId [AppID dell'applicazione registrata in precedenza/MWD-Service] -DisplayName 'mwd-service' -Site 'https://wanpathdev.sharepoint.com/sites/MyWorkDriveEdit' -Autorizzazioni Scrittura

(Sostituisci l'URL https://yoursubdomain.sharepoint.com… con l'URL e il sito creati all'inizio di questo processo)

Passaggio 4: configurazione del server MyWorkDrive

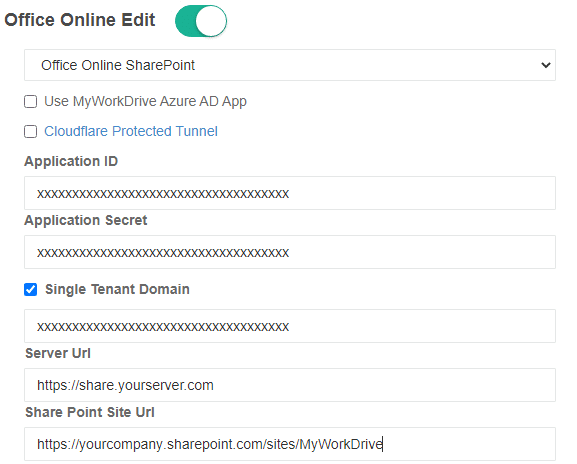

Incolla i valori dell'ID dell'applicazione Azure AD, del segreto, dell'ID del dominio del singolo tenant, dell'URL del server e infine dell'URL del sito di SharePoint:

La modifica di Office Online tramite il sito di SharePoint dovrebbe ora essere pronta per il test utilizzando la registrazione dell'app Azure AD personalizzata.

Processo di blocco e monitoraggio dei file

Quando i file vengono aperti utilizzando l'opzione di modifica di SharePoint, vengono bloccati sul server MyWorkDrive e impostati per consentire la modifica congiunta. Se altri utenti lo desiderano, possono modificare insieme il file in Office Online tramite il browser. Gli utenti di unità mappate tradizionali o uffici locali riceveranno un messaggio di file bloccato mentre l'utente ha il file aperto per la modifica in Office Online SharePoint Edit.

Il server MyWorkDrive monitorerà le modifiche dei file ogni 1 minuto. Se vengono trovate modifiche, verranno copiate nella condivisione file di Windows. Se non vengono trovate modifiche, MyWorkDrive tenterà di determinare se l'utente ha completato la modifica. Se l'utente chiude la scheda del browser, il file verrà rimosso da SharePoint immediatamente dopo aver copiato nuovamente le modifiche nella condivisione file di Windows tramite MyWorkDrive. Se si perde la comunicazione, MyWorkDrive tenterà di rimuovere il file finché non verrà sbloccato su SharePoint.

MyWorkDrive tenterà di chiudere la scheda del browser dell'utente se non vengono apportate modifiche al documento che superano l'impostazione complessiva del timeout di inattività.

Impostazioni di timeout della sessione

Per impedire agli utenti di mantenere aperti i file inattivi per la modifica congiunta, i clienti potrebbero voler impostare le impostazioni di timeout di inattività https://docs.microsoft.com/en-us/sharepoint/sign-out-inactive-users.

- I criteri sono applicabili all'intero tenant e non possono essere limitati a utente/utenti o siti di SharePoint.

- Non disconnetterà gli utenti che si trovano su dispositivi gestiti o che selezionano Mantieni l'accesso durante l'accesso (non disconnetterà gli utenti che si trovano su dispositivi gestiti o che selezionano Mantieni l'accesso durante l'accesso).

È inoltre possibile utilizzare criteri di accesso condizionato https://docs.microsoft.com/en-us/azure/active-directory/active-directory-conditional-access-technical-reference#cloud-apps-assignments.